Henk is Internet Entrepreneur, founder van Dutchcowboys en daarnaast tech en travelblogger, fotograaf, visual storyteller en bovenal een digitale nomade. Je maakt Henk vooral blij met bijzondere auto's, verre reizen en coole gadgets. Zijn grootste passies zijn echter innovatie, creativiteit en duurzaamheid.

De online veiligheid in Europa wordt in toenemende mate bedreigd doordat heel veel Internet of Things (IoT)-devices kwetsbaar blijken te zijn voor cybercriminelen, die deze devices gebruiken om allerhande aanvallen uit te voeren met behulp van z.g. Thingbots. Botnets die speciaal ontwikkeld worden van IoT-devices. Het meest actuele voorbeeld is het Reaper botnet, dat binnen een maand wereldwijd al meer dan een miljoen organisaties en devices heeft geïnfecteerd. Experts van F5 Labs, een online security bedrijf verwachten dat Reaper spoedig zal worden gebruikt om soortgelijke cyberaanvallen uit te voeren als met het Mirai-botnet het afgelopen jaar gebeurde.

De laatste waarnemingen van F5 Labs tonen aan dat Europa een rijke voedingsbodem vormt voor deze Thingbots die vandaag de dag het voorkeuzemiddel van cybercriminelen zijn voor het uitvoeren van onder meer DDoS-aanvallen. Dat is niet vreemd gezien het feit dat er inmiddels zo’n 8,4 miljard IoT-devices in gebruik zijn (in 2020 zal dit aantal zijn toegenomen tot 20 miljard), waarvan verreweg het grootste deel eenvoudig toegankelijk is via Telnet en waarvan het leeuwendeel bovendien zonder veel problemen te hacken is vanwege gebrekkige beveiligingsmaatregelen.

Volgens de onderzoekers waren er de eerste helft van dit jaar wereldwijd zo’n 30,6 miljoen thingbot-aanvallen. Dit is een stijging van 280 procent in vergelijking met het laatste halfjaar van 2016. 44 procent van de top-50 aanvallende IP-adressen kwam van hosting providers en 56 procent van internet service providers en telecomaanbieders. Ondanks dat het aantal aanvallen de eerste helft van dit jaar over de gehele linie toenam, was er juist een daling zichtbaar als het gaat om de belangrijkste thingbot-varianten Mirai en Persirai. 93 procent van deze aanvallen vond plaats in januari en februari. Dit duidt er op dat de aanvallers binnen afzienbare tijd met nieuwe soorten botnets zullen komen.

Nederland gewilde vestigingsplaats voor Mirai-malware

Het onderzoek geeft verder een wereldwijd inzicht in de scanners, loaders en malwaresystemen die te linken zijn aan het beruchte Mirai-botnet, waarvan de grote uitbraak in september vorig jaar plaatsvond en waarbij honderdduizenden IoT-devices – vooral CCTV, routers en DVR’s – werden aangevallen.

Europa bleek wereldwijd de hoogste concentratie van Mirai-scanners te hebben. Mirai-scanners zoeken het internet af naar kwetsbare devices die als aanvalswapen gebruikt kunnen worden. Zodra een device als zodanig wordt aangemerkt, geeft de scanner het IP-adres, het poortnummer en authenticatiegegevens terug aan de Mirai-laadsystemen. Nederland is mede door de hoge internetdichtheid en de wijdverspreide IoT-adoptie binnen Europa het land met de hoogste concentratie Mirai-gerelateerde scanners, loaders en malwaresystemen. Wereldwijd is Nederland zelfs het land met de hoogste concentratie van malware-hosts.

De cyber experts brachten ook de systemen in kaart die werden geïnfecteerd door het Persirai-botnet, een variant van het Mirai-botnet. De cybercriminelen achter het Persirai-botnet richten zich op alle modellen IP-camera’s van een niet nader te noemen Chinese OEM. Deze camera’s hadden een kwetsbaarheid die het voor aanvallers mogelijk maakt om het wachtwoordenbestand van gebruikers in handen te krijgen, waarna zij eenvoudig commando-injecties kunnen uitvoeren. Twee maanden na de uitbraak in mei waren meer dan 600.000 camera’s geïnfecteerd, wat neerkomt op zo’n slordige 10.000 camera’s per dag.

Wereldwijd was er in Europa sprake van de meeste Persirai-activiteit, waarbij het zwaartepunt van het aantal geïnfecteerde IP-camera’s in de UK, België, Nederland, Zwitserland, Italië, Denemarken en Polen lag.

Gedurende het onderzoek is er een top-50 opgesteld van de meest aangevallen admin gebruikersnaam/wachtwoord-

Wederom wordt hard duidelijk gemaakt het gebruik van IoT devices uiterst kwetsbaar is. Vooral CCTV, routers en DVR’s scoren hoog op de lijst van cybercriminelen. Wees dus gewaarschuwd.

Verder lezen over Internet of Things

Technology20.02.2024

Zo krijg je zelf meer inzicht in je gas- en stroom-verbuik

Gadgets20.03.2023

WiFi problemen in huis zijn snel verholpen met deze repeater

Plug & Play

DC Business20.03.2023

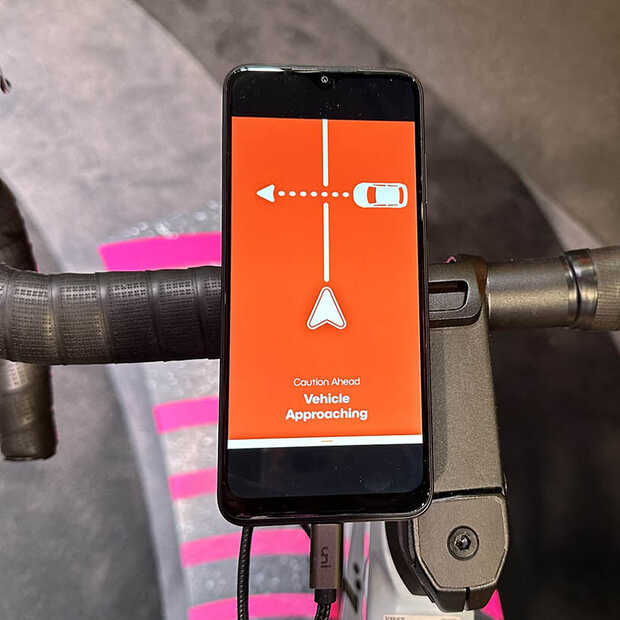

Fietsen kan veiliger met deze IoT-oplossing

Cybercrime04.11.2022

De industrie van zonnepanelen is gevoelig voor hackers

Gadgets03.11.2022

IKEA’s hub om slimme apparaten mee te bedienen is nu beschikbaar

Lifestyle31.10.2022

3 tips om te bepalen welke robotstofzuiger geschikt is

Technology21.10.2022

SDC22: Samsung toont evolutie van SmartThings

Technology12.11.2021