De redactie van Dutchcowboys is te bereiken via redactie@dutchcowboys.nl

In 2014 zal het grootste deel van de ‘innovatie’ op het gebied van cyberdreigingen zich richten op mobiele platformen, zo verwacht McAfee Labs.

Het aanbod aan ransomware, dat is malware die de bestanden op een computer ‘gijzelt’ door ze te versleutelen, zal voor mobiele apparaten flink toenemen. Verder zorgen virtuele valuta, zoals Bitcoin, ervoor dat er steeds meer ransomware voor alle platformen zal verschijnen.

En ook sociale media worden steeds vaker, en agressiever, ingezet om financiële en persoonlijke informatie van consumenten te bemachtigen, en om intellectuele eigendommen van organisaties te stelen. Hieronder de 7 trends voor 2014 op gebied van cybercrime en security.

1. Mobiele malware zorgt voor de grootste ontwikkeling in cyberdreigingen, zowel op het gebied van technische innovatie als in het volume van aanvallen in 2014.

De afgelopen twee kwartalen was de groei van nieuwe pc-malware gelijk, terwijl de groei van nieuwe malwarevarianten voor Android met 33% toenam. Nu bedrijven en consumenten steeds meer mobiele apparaten gebruiken, zal er naar verwachting ook steeds meer ransomware verschijnen die zich specifiek richt op deze mobiele apparaten.

2. Virtuele valuta zorgt voor meer ransomware-aanvallen.

Hoewel de opkomst van virtuele valuta op zich een positieve ontwikkeling is, bieden ze cybercriminelen ook de anonieme en niet gereguleerde betalingsinfrastructuur die zij nodig hebben om geld van hun slachtoffers te innen. Valuta zoals Bitcoin zullen dan ook zorgen voor nieuwe generaties ransomware, die vergelijkbaar zijn met Cryptolocker.

3. Zowel criminelen als overheden zullen nieuwe stealth-aanvallen inzetten die moeilijker te identificeren en tegen te houden zijn.

Geavanceerde ontwijkingstechnieken (Advanced Evasion Techniques) zullen steeds breder gebruikt worden. Denk bijvoorbeeld aan aanvallen die sandboxing-maatregelen kunnen detecteren en die pas volledig actief worden, als ze waarnemen dat ze rechtstreeks op een onbeschermd systeem draaien. Andere aanvalstechnieken maken gebruik van ‘return-oriented programming’ waarmee legitieme apps omgebouwd kunnen worden om kwaadaardig gedrag te vertonen. Verder kunnen we malware verwachten die al zijn sporen wist en zichzelf verwijdert nadat een doelwit is geïnfecteerd, evenals geavanceerde aanvallen op specifieke industriële controlesystemen van publieke en private infrastructuren.

4. ‘Sociale aanvallen’ zullen aan het eind van 2014 veel voorkomen.

We kunnen steeds meer aanvallen verwachten die gebruik maken van sociale media om wachtwoorden te stelen of om informatie te achterhalen over de contactpersonen, locatie of bedrijfsactiviteiten van gebruikers. Dit soort informatie kan vervolgens gebruikt worden voor gerichte advertenties, of voor het uitvoeren van doelgerichte aanvallen – zowel digitale aanvallen als fysieke.

5. Nieuwe aanvallen op pc’s en servers gaan zich richten op kwetsbaarheden zowel boven als onder het besturingssysteem.

In 2014 zullen we nieuwe soorten aanvallen op pc’s zien, die misbruik maken van kwetsbaarheden in HTML5. Met HTML5 kunnen websites bijvoorbeeld worden voorzien van meer interactie en personalisatie, en krijgen programmeurs nieuwe mogelijkheden. Op mobiele platforms zullen we aanvallen zien die trachten om uit de beveiligde ‘sandbox’ van de browser te breken en aanvallers zo directe toegang tot het toestel en de daarop draaiende services bieden. Ook zullen cybercriminelen steeds meer misbruik maken van kwetsbaarheden die zich onder het niveau van het besturingssysteem bevinden, in het opslagsysteem en zelfs in het BIOS.

6. Big security analytics worden essentieel om de vereiste detectie- en prestatieniveaus te blijven halen.

In 2014 zullen leveranciers van beveiligingsoplossingen hun aanbod uitbreiden met nieuwe analytische tools en diensten voor dreigingsreputaties, waarmee zij en hun klanten geavanceerde en ‘stealth’-dreigingen sneller en nauwkeuriger kunnen identificeren dan mogelijk is met de ‘blacklisting’ en ‘whitelisting’ technieken van nu.

7. Bedrijfsapplicaties in de cloud bieden cybercriminelen nieuwe aanvalsmogelijkheden.

Cybercriminelen zullen nieuwe mogelijkheden zoeken om de veelgebruikte virtuele platforms in datacenters aan te vallen, evenals de toegangssystemen en communicatie-infrastructuren die de basis vormen van clouddiensten. Ook de beheerinfrastructuur die gebruikt wordt om clouddiensten in te richten en te beheren, wordt een doelwit. Omdat kleine organisaties niet voldoende ‘gewicht’ hebben om bij hun cloudproviders beveiligingsmaatregelen af te dwingen, zullen deze bedrijven rekening moeten houden met beveiligingsrisico’s die niet vallen onder de gebruikersovereenkomsten en de operationele procedures van hun cloudproviders.

Verder lezen over 2014

Online31.01.2015

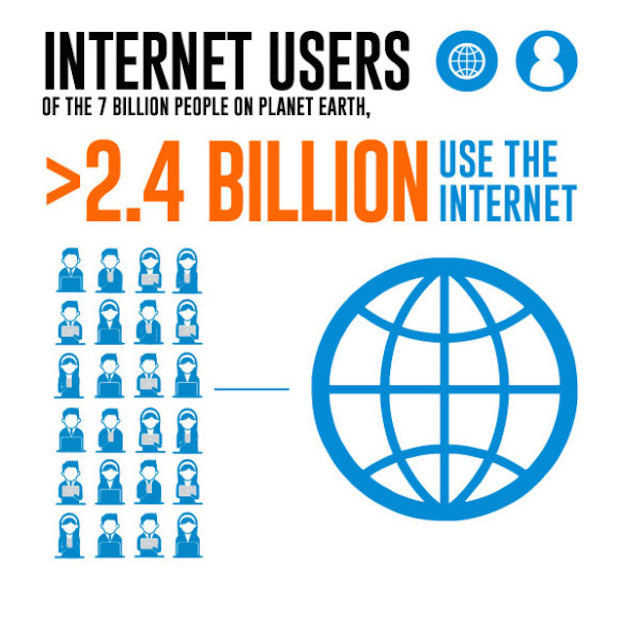

Infographic: 10 interessante internet-feitjes over 2014

Online13.01.2015

Een minuut op het internet [Infographic]

Wat plaatsen we allemaal online in 60 seconden?

Online24.12.2014

De Dutchcowboys top 10 van 2014

Wat waren de best scorende artikelen van het afgelopen jaar!

Social Media23.12.2014

Het allesomvattende social media lijstje van 2014!

Wat werd afgelopen jaar op Facebook, YouTube, Instagram en Twitter het meest bekeken?

Online17.12.2014

Een jaaroverzicht om niet te vergeten

Entertainment17.12.2014

Final Cut 2014: 330 films in een supertrailer

Search16.12.2014

De populairste zoekopdrachten van 2014 – Google Year in Search

WK, Utopia, ebola, Tinder & Sven Kramer scoren hoog in Nederland.

Social Media09.12.2014

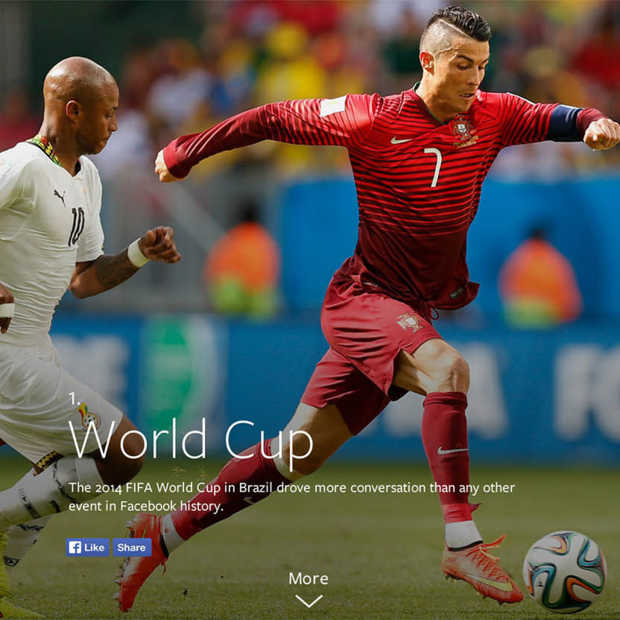

Facebook kijkt terug op 2014

Wereldkampioenschap voetbal was het populairste onderwerp.Verder lezen over McAfee

Technology23.06.2021

John McAfee overleden: het bizarre leven van de antivirus-magnaat

Online08.03.2021

John McAfee beschuldigd van fraude met cryptogeld

Cybercrime02.10.2018

Doutzen Kroes dit jaar de gevaarlijkste Nederlandse celebrity

Entertainment20.09.2017

DJ Martin Garrix is de gevaarlijkste BN’er volgens McAfee

Most Dangerous Celebrity 2017

Cybercrime25.07.2017

No More Ransom na een jaar al onmisbaar

Bijna 30.000 apparaten gedecodeerd, $8,5 miljoen teruggepakt van cybercriminelen

Online19.06.2017

Infographic: offline gaan in de vakantie valt niet mee

Cybercrime04.05.2017

World Password Day: een dag om weer even stil te staan bij jouw wachtwoordgebruik

Cybercrime26.10.2016

Wat is de waarde van gestolen medische gegevens?

Verder lezen over Trends

Entertainment27.02.2024

Waarom Barbie-nummer I’m Just Ken zo’n internethype is

Search11.12.2023

Dit googelden we het meest in 2023: Oppenheimer en Rob de Nijs

Search21.11.2023

Google Trends: PVV grootste partij in acht provincies

Lifestyle16.02.2023

Dit zijn de trends voor herenpakken in 2023

DC Business10.01.2023

Dé onlinemarketingtrends van 2023

Search07.12.2022

Year in Search 2022: Oorlog in Oekraïne wint nipt van Voice-schandaal

DC Business04.04.2022

De leukste kantoortrends van 2022

Automotive13.03.2022