'MiniDuke' ontdekt, een nieuw kwaadaardig spionageprogramma

miniduke-ontdekt-een-nieuw-kwaadaardig-s.jpg

Experts van Kaspersky Lab hebben vandaag een nieuw rapport naar buiten gebracht dat een reeks veiligheidsincidenten analyseert met betrekking tot het gebruik van de recent ontdekte PDF-exploit in Adobe Reader (CVE-2013-6040) en MiniDuke, een nieuw kwaadaardig programma.

De MiniDuke backdoor werd de afgelopen week gebruikt om wereldwijd meerdere overheidsinstellingen en instituten aan te vallen. Deskundigen van Kaspersky Lab analyseerden, in samenwerking met CrySys Lab, de aanvallen in detail en publiceren hun bevindingen. Volgens de analyse is de veiligheid van een aantal prominente doelwitten, waaronder overheidsinstellingen in de Oekraïne, België, Portugal, Roemenië, Tsjechië en Ierland, al in het geding gekomen door de MiniDuke-aanvallen. Hetzelfde geldt voor een onderzoeksinstituut, twee denktanken en een zorgverlener in de Verenigde Staten.

"Dit is een zeer ongebruikelijke cyberaanval," aldus Eugene Kaspersky, oprichter en CEO van Kaspersky Lab. "Ik herinner me deze vorm uit het eind van de jaren '90. Het lijkt er op dat dit type malwareontwerpers na een winterslaap van ruim een decennium plotseling zijn ontwaakt en zich hebben aangesloten bij de huidige groep van actieve dreigingsontwikkelaars. Deze elite, 'old school' malware-auteurs waren in het verleden zeer goed in het creëren van zeer complexe virussen, en combineren deze vaardigheden nu met recent ontdekte sandbox-ontwijkende exploits om overheidsinstanties of onderzoeksinstellingen in verschillende landen aan te vallen."

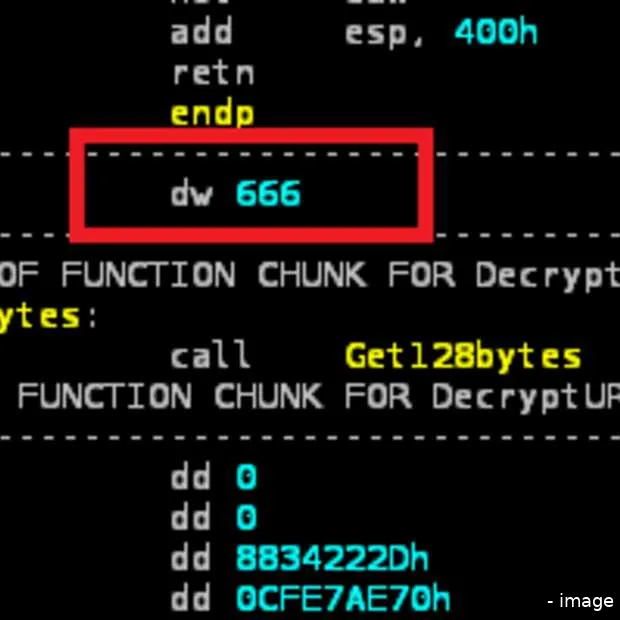

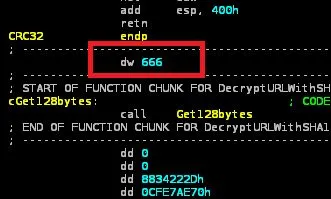

"MiniDuke's sterk aangepaste backdoor werd geschreven in Assembler en is zeer klein in omvang, slechts 20kb," voegt Eugene toe. "De combinatie van ervaren "old school" malwareschrijvers en het gebruik van nieuw ontdekte exploits en slimme social engineering om in het oog lopende doelwitten aan te vallen, is uiterst gevaarlijk."

De belangrijkste bevindingen uit hets onderzoek:

- De MiniDuke-aanvallers zijn op dit moment nog steeds actief en hebben recent (20 februari 2013) nog malware gecreëerd. Om de beveiliging van slachtoffers aan het licht te brengen, gebruikten de aanvallers uiterst effectieve social engineering-technieken, waaronder het verzenden van kwaadaardige, relevante PDF-documenten naar hun doelwitten. De PDF's bevatten onder andere informatie over een mensenrechtenseminar (ASEM) en plannen over het buitenlands beleid van de Oekraïne en het NAVO-lidmaatschap. Deze kwaadaardige PDF-bestanden waren voorzien van exploits om Adobe Reader-versies 9, 10, en 11 aan te vallen en de sandbox te omzeilen. Om deze exploits te creëren werd gebruik gemaakt van een toolkit. Vermoedelijk gaat het om dezelfde toolkit die gebruikt werd in de recent door FireEye gerapporteerde aanval. De in de MiniDuke-aanvallen gebruikte exploits hadden echter andere doelstellingen en waren voorzien van hun eigen, aangepaste malware.

- Na blootstelling van het systeem wordt een zeer kleine downloader van slechts 20kb achtergelaten op de pc van het slachtoffer. Deze downloader is uniek per systeem en bevat een aangepaste, in Assembler geschreven backdoor. Na het opnieuw opstarten van de PC, gebruikt de downloader een set wiskundige berekeningen om de unieke vingerafdruk van de computer te bepalen en deze gegevens te gebruiken voor de encryptie van zijn communicatie. Daarnaast is de downloader zodanig geprogrammeerd om analyse via een gecodeerde set van tools in bepaalde omgevingen zoals VMware te vermijden. Indien een van deze indicatoren wordt ontdekt, blijft het inactief in de omgeving in plaats van naar een volgende fase te gaan en meer van zijn functionaliteit bloot te geven door zichzelf verder te decoderen. Dit geeft aan dat de malware-auteurs exact weten wat antivirus- en IT-beveiligingsprofessionals doen om malware te analyseren en te identificeren.

- Als het systeem van het doelwit voldoet aan de vooraf gedefinieerde eisen, gebruikt de malware Twitter (buiten medeweten van de gebruiker) en gaat het op zoek naar specifieke tweets van vooraf aangemaakte accounts. Deze accounts zijn gecreëerd door MiniDuke's Command and Control (C2) operators, en de tweets bevatten specifieke tags met labels naar versleutelde URL's voor de backdoors. Deze URL's verlenen toegang aan de C2's, die vervolgens zorgen voor potentiële opdrachten en versleutelde overdrachten van aanvullende backdoors op het systeem via GIF-bestanden.

- Op basis van de analyse lijkt het erop dat MiniDuke de makers een dynamisch back-up systeem biedt dat bovendien onder de radar kan blijven. Als Twitter niet werkt of de accounts niet actief zijn, kan de malware Google Search gebruiken om gecodeerde strings naar de volgende C2 te vinden. Dit model is flexibel en stelt de aanvallers in staat voortdurend aanpassingen door te voeren zodat waar nodig andere opdrachten of kwaadaardige codes via backdoors kunnen worden opgehaald.

- Zodra het geïnfecteerde systeem de C2 lokaliseert, ontvangt het versleutelde, binnen GIF-bestanden verborgen backdoors die vermomd als afbeeldingen op de computer van een slachtoffer verschijnen. Zodra deze zijn gedownload kunnen ze een grotere backdoor downloaden die diverse basisacties uitvoert, zoals bestanden kopiëren, verplaatsen en verwijderen, een directory aanmaken, processen beëindigen en natuurlijk nieuwe malware downloaden en uitvoeren.

- De malware backdoor maakt verbinding met twee servers, in Panama en Turkije, om instructies te ontvangen van de aanvallers.

Deel dit bericht

Loading