Hybride werken, hoe goed is dit beveiligd?

Hoewel het kabinet het thuiswerkadvies vanaf 25 september zal gaan versoepelen hebben veel bedrijven het thuiswerken omarmd en zullen op deze voet doorgaan. Echter, heeft jouw bedrijf wel goed nagedacht over de veiligheid van het online thuiswerken ?Cyberbeveiliger Mimecast adviseert alle Nederlandse organisaties die hybride (willen) werken om hun cybersecurity kritisch te evalueren.

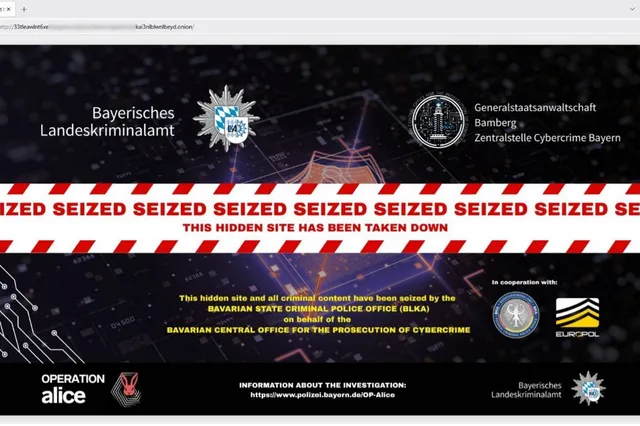

De coronapandemie heeft het dreigingslandschap voorgoed veranderd. Thuiswerken werd opeens de norm. Cybercriminelen speelden hierop in, bijvoorbeeld door aanvallen uit te voeren op thuiswerkers. Volgens Mimecast zullen zij ook misbruik maken van de huidige omstandigheden. Voor elk scenario – volledig thuiswerken, een gefaseerde terugkeer naar kantoor of een hybride model – ontstaan nieuwe aanvalsmethoden waar organisaties op moeten anticiperen.

Mimecast baseert dit mede op analyses van eerdere aanvalscampagnes in vergelijkbare periodes, zoals een bedrijfsverhuizing of de terugkeer naar kantoor na de feestdagen. Ook zijn de risico’s toegenomen door de grootschalige adoptie van onveilige samenwerkingstools.

De securityspecialist waarschuwt voor vier verschillende aanvalstypen:

- Opportunistische aanvallen zijn veruit de meest voorkomende aanvalsmethode. Hierbij versturen cybercriminelen op grote schaal e-mails en andere berichten. Daarin proberen ze slachtoffers bijvoorbeeld te verleiden tot het klikken op malafide links en het downloaden van malware.

- Simpele impersonatie via e-mail is een methode waarbij de aanvallers informatie verzamelen via social media en bedrijfswebsites en zich vervolgens voordoen als werkgevers, leidinggevenden, collega’s, vrienden of familieleden. Op die manier peuteren ze gevoelige informatie zoals wachtwoorden los.

- Gerichte malware-aanvallen maken steeds vaker gebruik van nieuwe malware die niet te detecteren is op basis van de handtekening, en die dus niet wordt opgemerkt door traditionele malwarescanners. E-mail blijft de populairste manier om deze malware te installeren. Werknemers wordt dan bijvoorbeeld gevraagd om in te loggen op een nagemaakte OneDrive-pagina.

- Merkfraude komt vaker voor door de opkomst van Software-as-a-Service (SaaS). Hierdoor zijn gebruikers gewend geraakt aan e-mailnotificaties met statusupdates en verzoeken om informatie. Dit biedt cybercriminelen kansen. Zij kunnen phishing- en malware-aanvallen uitvoeren via nepmails die van een vertrouwd merk afkomstig lijken.

Gelaagde beveiliging

Een gelaagde totaalaanpak is belangrijker dan ooit, evenals het bewustzijn dat security een gezamenlijke verantwoordelijkheid is. Afdelingen en werknemers moeten op alle lagen met elkaar samenwerken. Mimecast onderscheidt deze vijf beveiligingslagen:

1. Hardware

Succesvolle aanvallen zijn niet altijd geavanceerd. Soms heeft een cybercrimineel al genoeg aan een onbewaakte laptop, een USB-stick of vertrouwelijke documenten die in een koffiezaak zijn achtergelaten. De organisatie moet zorgdragen voor de beveiliging van alle fysieke assets, waar die zich ook bevinden. Naast IT heeft iedereen hierin een eigen verantwoordelijkheid.

Succesvolle aanvallen zijn niet altijd geavanceerd. Soms heeft een cybercrimineel al genoeg aan een onbewaakte laptop, een USB-stick of vertrouwelijke documenten die in een koffiezaak zijn achtergelaten. De organisatie moet zorgdragen voor de beveiliging van alle fysieke assets, waar die zich ook bevinden. Naast IT heeft iedereen hierin een eigen verantwoordelijkheid.

2. Software

Virtual Private Networks (VPN’s) bevatten een breed scala aan ernstige kwetsbaarheden. Meer dan 80 procent van de op internet aangesloten Exchange-servers is kwetsbaar voor bedreigingen. Het upgraden van niet-ondersteunde besturingssystemen zoals Windows 7 en gerelateerde applicaties is daarom essentieel, evenals het patchen van specifieke kwetsbaarheden in netwerktechnologie die veelvuldig worden misbruikt door aanvallers. Bij een eigen verantwoordelijkheid hoort ook dat werknemers updates trouw uitvoeren.

Virtual Private Networks (VPN’s) bevatten een breed scala aan ernstige kwetsbaarheden. Meer dan 80 procent van de op internet aangesloten Exchange-servers is kwetsbaar voor bedreigingen. Het upgraden van niet-ondersteunde besturingssystemen zoals Windows 7 en gerelateerde applicaties is daarom essentieel, evenals het patchen van specifieke kwetsbaarheden in netwerktechnologie die veelvuldig worden misbruikt door aanvallers. Bij een eigen verantwoordelijkheid hoort ook dat werknemers updates trouw uitvoeren.

3. Mensen

Social engineering, waarbij mensen onder valse voorwendselen wordt gevraagd om bijvoorbeeld op een schadelijke link te klikken of een wachtwoord af te staan, blijft een populaire aanvalstactiek. Thuiswerkers gaan vaak wat losser om met security. Ook kan hybride werken tot verwarring leiden. Is de baas op vakantie of werkt hij vanuit huis? Dit zijn gunstige omstandigheden voor impersonatie- en spearphishingaanvallen.

Social engineering, waarbij mensen onder valse voorwendselen wordt gevraagd om bijvoorbeeld op een schadelijke link te klikken of een wachtwoord af te staan, blijft een populaire aanvalstactiek. Thuiswerkers gaan vaak wat losser om met security. Ook kan hybride werken tot verwarring leiden. Is de baas op vakantie of werkt hij vanuit huis? Dit zijn gunstige omstandigheden voor impersonatie- en spearphishingaanvallen.

4. Beleid en processen

Zorg ervoor dat uw organisatie een strategie voor digitale weerbaarheid (cyberresilience) heeft. Deze strategie moet duidelijk omschrijven hoe u voorkomt dat cybercriminelen misbruik maken van kwetsbaarheden. Organiseer daarnaast regelmatig security-awarenesstrainingen voor alle werknemers en formuleer een helder beleid voor de processen rondom thuis en op kantoor werken.

Zorg ervoor dat uw organisatie een strategie voor digitale weerbaarheid (cyberresilience) heeft. Deze strategie moet duidelijk omschrijven hoe u voorkomt dat cybercriminelen misbruik maken van kwetsbaarheden. Organiseer daarnaast regelmatig security-awarenesstrainingen voor alle werknemers en formuleer een helder beleid voor de processen rondom thuis en op kantoor werken.

5. Ketenpartners

Neem uw gehele toeleveringsketen mee in uw securitystrategie. Als uw partners of leveranciers slachtoffer worden van een cyberaanval, loopt u mogelijk ook risico. Geef daarom informatiebeveiliging prioriteit bij het beoordelen van uw SLA’s en het selecteren van nieuwe partners. Verder is het belangrijk om ketenpartners op de hoogte te houden van nieuwe bedreigingen en de beschermende maatregelen die u treft.

Neem uw gehele toeleveringsketen mee in uw securitystrategie. Als uw partners of leveranciers slachtoffer worden van een cyberaanval, loopt u mogelijk ook risico. Geef daarom informatiebeveiliging prioriteit bij het beoordelen van uw SLA’s en het selecteren van nieuwe partners. Verder is het belangrijk om ketenpartners op de hoogte te houden van nieuwe bedreigingen en de beschermende maatregelen die u treft.

Veilig hybride werken

“Door corona hebben Nederlandse organisaties de voordelen van thuiswerken ontdekt”, zegt securityexpert Sander Hofman van Mimecast. “Hybride werken kan ontzettend goed uitpakken voor zowel de werkgever als de werknemer, maar dan moet het wel veilig gebeuren. Deze situatie is voor veel bedrijven nieuw en onwennig. Bovendien wordt het aanvalsoppervlak hiermee groter dan ooit.”

Volgens Hofman vraagt hybride werken om een nieuwe benadering van cybersecurity. “Elke organisatie zou een gelaagde beveiligingsstrategie moeten hanteren die technische maatregelen combineert met een groeiende bewustwording onder alle werknemers, afdelingen en derde partijen. Dit is hét moment om uw digitale weerbaarheid te vergroten.”

Deel dit bericht

Loading