Cyber Security Sessions 2018: Hoe hackers te werk gaan…

Henk Boot, Security Operations Center Lead van de politie was de eerste keynote speaker van de “The Cyber Security Sessions 2018” georganiseerd door Global Knowledge. Een netwerk bijeenkomst van cyber security professionals gehouden in Utrecht. Henk Boot begon met de historie van fraude tot cyber criminaliteit en vervolgde: "Mondelinge lekken kan je moeilijk tegenhouden. Daar kan je niets tegen automatiseren. Het enige wat je kunt doen is bewustwording, bewustwording, bewustwording."

Ransomware

Boot adviseerde iedereen die te maken had met Ransomware (malware die een computer of vergrendelt of digitale bestanden versleutelt. Als dit gebeurt is de data ontoegankelijk tenzij je losgeld betaalt) om te gaan naar Nomoreransom.org "als je een keer aangevallen wordt, kijk ernaar, echt handig. Er staan een heel aantal sleutels op die nog werken."

Hoe gaat zo een aanval normaal gesproken in zijn werk? Dat is hetzelfde als in de analoge wereld. Eerst doen hackers aan reconnaissance (militaire verkenning). “Eerst kijken wat ik allemaal weet van de firma via open bronnen? Eerst kijken bij whois, welke ip blokken gebruiken ze, welke DNS service, welke mail service? Als je het in een overzichtelijk schema wil dan gebruik je Robtex. Hackers smullen van Social Media. Wat mensen daarop zetten is onvoorstelbaar. Een netwerkbeheerder van firma X zet erop dat hij een netwerkcertificaat heeft gehaald van bijv. Cisco, dat certificaat, bij die cursus. Dan weet je zo wat voor type cisco apparaten ze gebruiken” Hij geeft aan dat een security professional eigenlijk geen social media profiel hoort te hebben.

cyber-Knipsel

Software

Nadat hackers een beeld hebben van de omgeving kijk je naar de kwetsbaarheden van de omgeving. Een tool daarvoor is inSSIDer (hulpmiddel bij het vinden van een vrij kanaal ). Je zet een auto voor firma X, extra antenne erboven op en dan vang je netwerkverkeer, wat er allemaal langskomt. Of je kiest voor Nmap (Network Mapper) is een opensource-netwerkscanner. Daarna ga je met Firewalk kijken aan de andere kant van de firewall. Als je zo ver bent laat je Nessus los: welke kwetsbare operatingsystemen gebruiken ze, welke patches nog niet ingevoerd zijn. We kunnen ze dan aanvallen. Netcat, DNS and cache poisoning, welke bufferflow er over mogelijk is? Een ander tool is Metasploit.

Allerlei tools die ook door cyber security professionals worden gebruikt om te kijken of je systeem/ netwerk veilig is. Ik schrok zelf van de hoeveelheid tools waarmee je gratis kan controleren wat een bedrijf allemaal in huis heeft qua netwerk/ systemen.

Henk Boot gaf aan dat steeds meer “goedaardige pakketten” worden gebruikt om aanvallen uit te voeren. “Goedaardige pakketten zijn tools die altijd standaard op systemen geïnstalleerd zijn, zoals Powershell, Notepad (kladblok), Rundll32.exe. Je moet een soort patroonherkenning toepassen om een ander soort gebruik van normale software te detecteren. Antivirus software ziet dat niet. Als hackers eenmaal binnen zijn dan bouwen ze een achterdeurtje, ze gebruiken hier een rootkit voor.” Een rootkit is een toepassing (of een set toepassingen) die zich verbergt of die de aanwezigheid van andere toepassingen (virus, spyware, enz.) op de computer verbergt.

Hardware

Niet alleen software maar ook hardware wordt steeds vaker ingezet door hackers. Henk Boot refereerde aan de processor kwetsbaarheden Meltdown en Spectre. “Alle CPU’s waren lek, zitten allemaal dezelfde fouten in. Hoe zou het komen dat ze allemaal dezelfde fouten hebben? Copy, paste! Industriële spionage komt nu weer om de hoek kijken."

Boot vertelde ook over de laatste DDOS aanvallen op verschillende banken in Nederland. "De DDOS aanvallen worden intelligenter. Er zit sturing, er worden hele IP blokken aangevallen en afhankelijk van wat er terugkomt wordt de aanval bijgestuurd. Er zitten gewoon mensen achter de knoppen.”

Beschermen?

Hoe moeten bedrijven zich nu beschermen tegen hackers? “Dezelfde manier van werken doen ook pen testers (penetratie testers) die op verschillende manieren computersystemen op kwetsbaarheden toetsen. We huren om de zoveel tijd pentester in. Ze gebruiken dezelfde scenario als de hackers. Pentesten is een momentopname die geld kost. Wanneer wordt het uitgevoerd?. Als er een juridische noodzaak is, of door afspraken met leveranciers. Bij pentesten worden bekende factoren aangevallen. Het is allemaal hetzelfde. Meeste informatie komen uit de interviews met de systeembeheerders, gebruikers. Daar komt de echte informatie vandaan. Die tooltjes komen vanaf de planken, dezelfde tooltjes die de kwaadwillenden gebruiken. Een pentest heeft een beperkte scoop, je moet je richten op applicatie X, bedrijven willen graag over twee weken de rapport hebben. Assessment, rapport schrijven, herschrijven allemaal in twee weken. Het geeft een vals gevoel van veiligheid weer. Er staan ook altijd uitzonderingen in “naar beste eer en geweten, we zijn niet aansprakelijk voor zaken die we niet gevonden hebben”. Er is veelal gebrek aan context, wat is de rest van die omgeving? Hoe kan je lateraal van die ene naar de andere overstappen. Crimineel heeft een ding dat de pentester niet heeft: tijd. Crimineel is ook anders gedreven. Passie als het een activist is of motivatie om er veel geld mee te verdienen.”

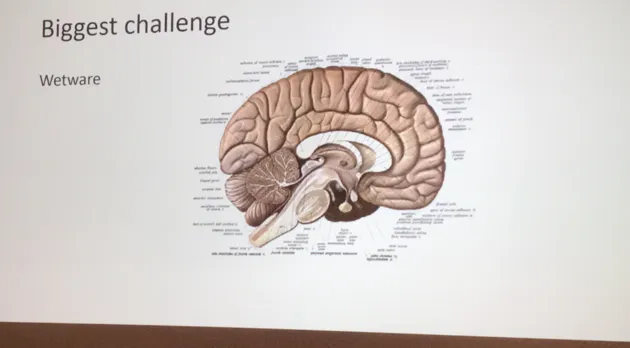

Het wordt erger aldus Boot. “APT – advanced persistent threat. Er zijn grote belangen die bij een APT spelen. Ze hebben tools die niet van de planken komen, ze schrijven het zelf. Ze hebben hardware. Ze zijn sterk in social engineering. Er zijn crime as an service organisaties met een Nederlandstalige, Franstalige helpdesk. Ze zijn goed georganiseerd, ze hebben een missie en ze hebben funding. Belangrijkste asset die ze hebben is tijd. Ze kunnen jaren bezig zijn geweest om een bedrijf te infiltreren. Met hardware en software, daar kunnen we redelijk mee overweg. De zwakste factor is de mens: “wetware”. We zijn veel te lief voor elkaar. We houden de deur voor iemand open. Als iemand iets vraagt, geven we antwoord”

Boot stelt het volgende voor aan bedrijven/ instellingen: “Een eigen ATP creëren. Een aparte entiteit, die losstaat van de beheer organisatie. Aparte faciliteit, aparte ruimte en liefst een eigen gebouw. Ze moeten ook een eigen mandaat hebben.”

cyber-Knipsel2

In een kort interview met Edwin van Andel, CEO Zerocopter en bekend spreker als het gaat om cyber security gaf hij het volgende advies aan alle cybersecurity opleidingen: “Alles met een lek komt door verkeerd programmeren. Software engineers moeten met grote snelheid een product op de markt brengen. Er wordt vaak bezuinigd op security. Time to market is belangrijk en eerst wordt er zo snel mogelijk een product op de markt gebracht en pas later nagedacht over security ervan. Een voorbeeld: Hackers kunnen alle deuren in een hotel centraal vergrendelen en dan om geld vragen aan een hotel (gasten moeten er op een gegeven moment wel uit). Met Internet of Things zal dit exponentieel toenemen.

Studenten moeten leren “Secure programmeren”. Webdevelopers maken een prachtige website, daar is de focus op maar ze vergeten te kijken op welke servers het komt te staan. Die servers worden aangevallen door hackers, niet de website zelf. Er is op dit moment geen match tussen product ontwerpers en security. Ze moeten intensiever samenwerken.”

[Afbeelding © peterzayda - Adobe Stock]

Deel dit bericht

Loading