Elke 3 minuten sprake van geavanceerde cyberaanval

FireEye, specialist in het tegengaan van next-generation cyberaanvallen, publiceerde zijn Advanced Threat Report over de tweede helft van 2012. Het rapport laat zien dat malware overal voorkomt. Organisaties hebben elke 3 minuten te maken met een e-mail met een kwaadaardige bijlage, met een kwaadaardige website of met malwarecommunicatie die de legacy-beveiliging omzeilt.

Het Advanced Threat Report is gebaseerd op data van 89 miljoen gevallen van malware en op onderzoek van het FireEye-researchteam. Het onderzoek biedt inzicht in cyberaanvallen die traditionele beveiligingsmiddelen als firewalls, next- generation firewalls, Intrusion Prevention-systemen, antivirussoftware en beveiligingsgateways weten te omzeilen. Het rapport biedt verder een overzicht van het actuele bedreigingslandschap, nieuwe tactieken van Advanced Persistent Threats (APT) en de mate van infiltratie in bedrijfsnetwerken. Bovendien geeft het rapport gedetailleerd inzicht in trends in specifieke sectoren en bevat het een casestudy over een langdurige, geavanceerde aanval die in 2012 is uitgevoerd.

elke-3-minuten-sprake-van-geavanceerde-c.jpg

"Dit rapport biedt een overzicht van hoe aanvallen geavanceerder zijn geworden en succesvol netwerken binnendringen, ongeacht de sector," aldus Ashar Aziz, oprichter en CTO van FireEye. "Nu cybercriminelen investeren in geavanceerder malware en innovatie om detectie te vermijden, moeten organisaties hun beveiligingsinfrastructuur heroverwegen. Zij moeten deze versterken met een nieuwe beveiligingslaag die in staat is om deze dynamische, onbekende bedreigingen realtime te detecteren."

De belangrijkste uitkomsten:

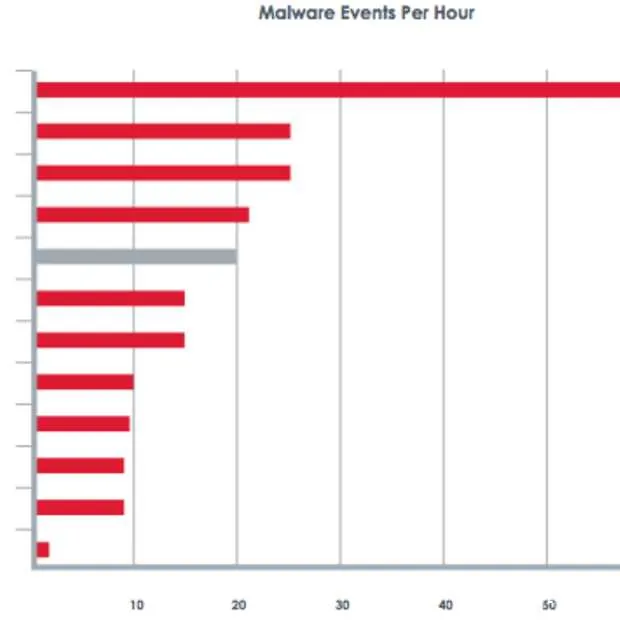

- Gemiddeld hebben bedrijven elke 3 minuten met malware te maken. De frequentie van malwareactiviteit verschilt per sector. Technologiebedrijven staan bovenaan met tot wel elke minuut een aanval. Sommige sectoren ervaren cyclische aanvallen, andere worden onregelmatig aangevallen.

- Spear phishing blijft de meest toegepaste manier om een geavanceerde malwareaanval te starten. Wanneer aanvallers spear phishing-berichten uitsturen, kiezen ze voor doorsneetermen om een niets vermoedende gebruiker te verleiden tot het openen van de e-mail en de aanval te starten. Deze termen zijn in drie categorieën in te delen: bestelling en aflevering, financiën en algemeen. De meest gebruikte term in malwarebestandsnamen was 'UPS'.

- ZIP-bestanden hebben de voorkeur bij het versturen van malware. Kwaadaardige malware wordt in 92% van de gevallen verzonden in een ZIP-bestand.

- Verschillende innovaties maken het voor malware beter mogelijk om onopgemerkt te blijven. Er is malware aangetroffen, die alleen actief wordt als de gebruiker de muis beweegt. Deze tactiek kan sandbox-beveiliging misleiden doordat er geen activiteit plaatsvindt. Malwareontwikkelaars gebruiken ook virtual machine-detectie om sandbox-beveiliging te omzeilen.

- Aanvallers gebruiken steeds vaker DLL files. Aanvallers vermijden het reguliere .exe-bestandstype en gebruiken DLL-bestanden om infecties langer te laten duren.

Deel dit bericht

Loading